هدف اصلی فایروال شبکه، این است که هر چیزی را که در پشت آن قرار دارد، از نفوذ و آسیب توسط هکرها و بدافزارها در امان نگه دارد. بسیار مهم است که مطمئن شوید کامپیوتر شما در برابر حملات افراد یا برنامههای مخرب محافظت میشود. اگر از ویندوز XP به بعد استفاده میکنید، ویندوز شما دارای فایروال داخلی است. با این حال، حتی اگر ویژگی فایروال را در رایانه شخصی یا روتر بیسیم خود روشن کرده باشید، چگونه میتوانید مطمئن شوید که فایروال کار خود را بهدرستی انجام میدهد؟ در این راهنما توضیح میدهیم که چگونه میتوان عملکرد فایروال را بررسی کرد و اطمینان حاصل کرد که بهدرستی از کامپیوتر ما محافظت میکند.

آنچه در این مقاله می خوانید

چرا فایروالها اهمیت زیادی دارند؟ و چگونه کامپیوتر و شبکه خود را ایمنتر کنیم؟

هنگامی که فایروال شبکه بهدرستی اجرا شود، کامپیوتر شما برای هکرها نامرئی میشود. و زمانی که آنها کامپیوتر شما را نبینند، نمیتوانند هدف قرار دهند. هکرها از ابزارهای اسکن پورت برای اسکن کامپیوترهایی با پورتهای باز که ممکن است دارای آسیبپذیریهایی باشند، استفاده میکنند. بهعنوان مثال، ممکن است برنامهای را روی کامپیوتر خود نصب کرده باشید که یک پورت FTP را باز میکند. از طرفی، سرویس FTP که روی آن پورت اجرا میشود ممکن است آسیبپذیریای داشته باشد که بهتازگی کشف شده است. اگر هکرها ببینند که یک پورت با سرویس آسیبپذیر در حال اجرا است، میتوانند از این آسیبپذیری سوءاستفاده کرده و به کامپیوتر شما دسترسی پیدا کنند. بنابراین، تنظیم اشتباه پورت میتواند رایانه شما را در برابر اسکنرهای پورت آسیبپذیر کند و به هکرها این فرصت را بدهد که از آن عبور کنند. همچنین دقت کنید که رایانه شما ممکن است در معرض ویروس قرار گرفته باشد و بدون اینکه شما متوجه شوید تنظیمات پورت شما را تغییر داده باشد.

یکی از دستورالعملهای امنیت شبکه این است که فقط پورتها و سرویسهایی را که لازم دارید باز کنید. هر چه تعداد پورتهای باز در شبکه یا کامپیوتر شما کمتر باشد، هکرها راههای کمتری برای حمله به سیستم شما دارند.

در مورد فایروال روتر، فعال کردن حالت مخفی فایروال، بهترین روش امنیتی است و از شبکه و کامپیوتر شما در برابر هکرها محافظت می کند. برای جزئیات بیشتر در مورد نحوه فعال کردن ویژگی حالت مخفی، وبسایت تولیدکننده روتر خود را بررسی کنید.

همچنین بخوانید: چرا در شبکه از فایروال استفاده کنیم؟

چگونه متوجه شویم فایروال حفاظت لازم از کامپیوتر یا شبکه ما را فراهم میکند؟

شما باید بهصورت دورهای فایروال خود را تست کنید. بهترین راه برای تست فایروالتان، از خارج از شبکه و از طریق اینترنت است. ابزارهای رایگان زیادی وجود دارند که کمک میکنند بتوانید این کار را انجام دهید. ابزار اصلی که برای تست امنیت فایروال نیاز دارید اسکنرها هستند. اسکنرها شما را قادر میسازند تا با ارسال بستههای سفارشی، پاسخهای فایروال را جمعآوری کنید. پاسخها را میتوان تجزیهوتحلیل کرده و نتیجهگیری کرد. اسکنرهایی که بیشتر مورد استفاده قرار میگیرند عبارتند از:

- Nmap

- Hping

- Hping2

- Netcat

- Firewalk

همچنین، یکی از سادهترین و مفیدترین موارد موجود ShieldsUP از وبسایت Gibson Research است. ShieldsUP به شما امکان میدهد چندین اسکن پورت و سرویس را اجرا کنید. انواع اسکنهای موجود از سایت ShieldsUP شامل اشتراکگذاری فایل، پورتهای رایج، و اسکن تمامی پورتها و سرویسها میباشد. سایر ابزارهای تست نیز تستهای مشابهی را ارائه میدهند. برخی از انواع تستها را در ادامه توضیح خواهیم داد.

تست اشتراکگذاری فایل (File Sharing Test)

تست اشتراکگذاری فایل، پورتهای رایج مرتبط با پورتها و سرویسهای اشتراکگذاری فایل آسیبپذیر را بررسی میکند. اگر این پورتها و سرویسها در حال اجرا هستند، احتمالا امکان دسترسی به سیستم فایل شما برای هکرها فراهم باشد.

تست پورتهای رایج (Common Ports Test)

تست پورتهای رایج، پورتهای مورد استفاده توسط سرویسهای محبوب (و احتمالا آسیبپذیر) از جمله FTP، Telnet، NetBIOS و غیره را بررسی میکند. این تست به شما نشان میدهد که آیا روتر یا حالت مخفی کامپیوتر، بهدرستی و مطابق انتظار کار میکند یا خیر.

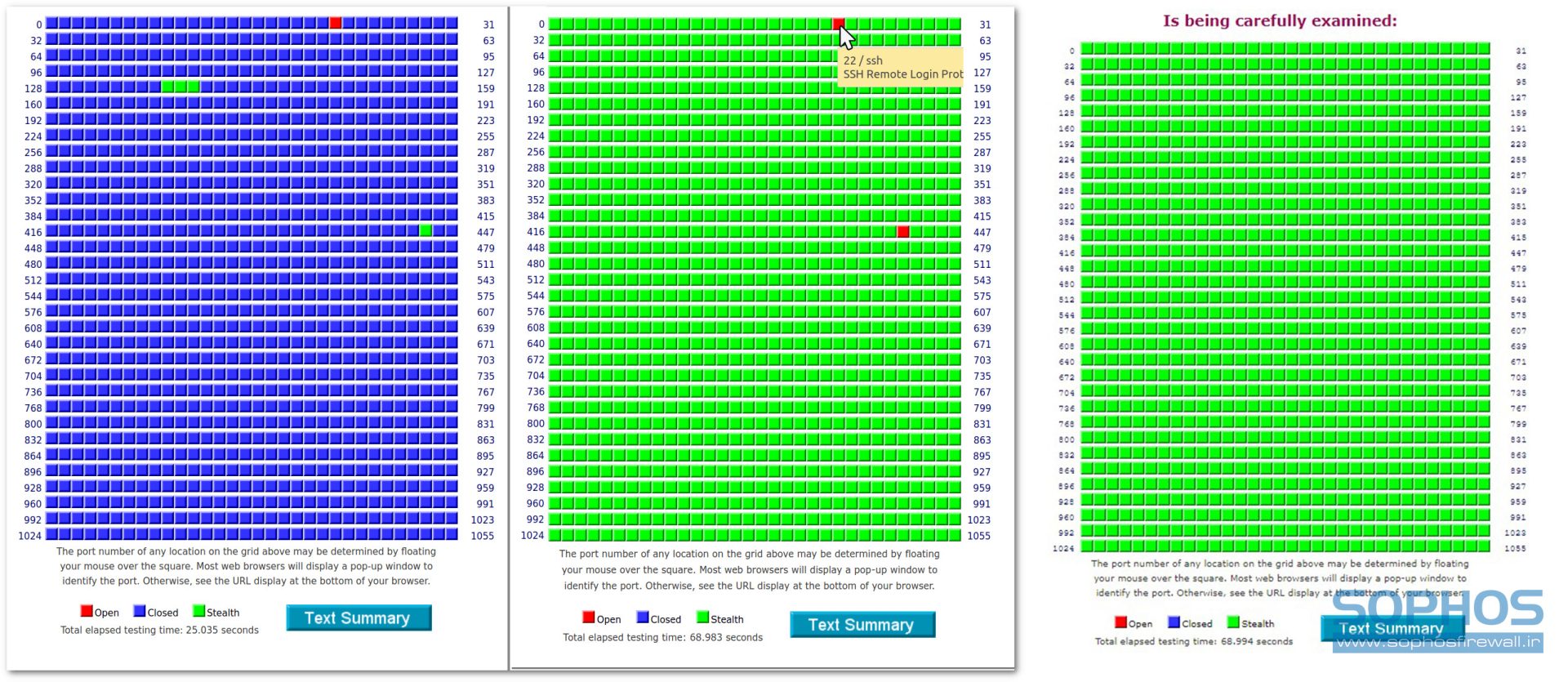

تست تمامی پورتها و سرویسها (All Ports and Services Test)

تست همه پورتها و سرویسها، هر پورت را از 0 تا 1056 اسکن میکند تا ببیند در وضعیت باز، بسته یا حالت مخفی هستند. اگر مشاهده کردید پورتهایی باز هستند، بررسی کنید و ببینید چه برنامه یا سرویسی روی آن پورتها اجرا میشود. تنظیمات فایروال خود را بررسی کنید تا ببینید آیا این پورتها برای هدف خاصی اضافه شدهاند یا خیر.

اگر چیزی در لیست قوانین فایروال خود در رابطه با این پورتها نمیبینید، میتواند نشاندهنده این باشد که در کامپیوتر شما بدافزاری در حال اجرا است و کامپیوتر شما ممکن است بخشی از یک باتنت شده باشد. اگر به مورد مشکوکی برخوردید، از یک اسکنر ضد بدافزار استفاده کنید تا کامپیوتر خود را از جهت سرویسهای بدافزار پنهان بررسی کنید.

تست افشای مرورگر (Browser Disclosure Test)

اگرچه تست افشای مرورگر، تست فایروال نیست، اما اطلاعاتی را که مرورگر شما ممکن است در مورد شما و سیستمتان فاش کند نشان میدهد.

*بهترین نتایجی که میتوانید با انجام دادن این تستها مشاهده کنید، این است که نشان دهند کامپیوتر شما در حالت مخفی است و اسکن نشان میدهد که هیچ پورت باز روی سیستم شما وجود ندارد که از طریق اینترنت قابل مشاهده یا در دسترس باشد.

یکی از ابزارهای تست امنیت و نفوذ مرورگر سایت browseraudit.com می باشد. در این سایت براحتی میتوانید با جزئیات کامل امنیت مرورگر خود را تست کرده و با جزئیات کامل گزارش آن را مشاهده نمایید.

نمونه ای از گزارش تست نفوذ browser با ابزار browseraudit.com، در ادامه این گزارش می توانید مشکلات امنیتی مرورگر خود را با جزئیات مشاهده نمایید.

نمونه ای از گزارش تست نفوذ browser با ابزار browseraudit.com، در ادامه این گزارش می توانید مشکلات امنیتی مرورگر خود را با جزئیات مشاهده نمایید.

برخی از اقداماتی که میتوانید برای اطمینان از امنیت فایروال خود انجام دهید

۱. traceroute

برای شناسایی محدوده شبکه و جمعآوری اطلاعات مسیریابی، دستور tracert را برای فایروال اجرا کنید. این دستور به شما اطلاعاتی مربوط به دستگاهها و روترهایی را که در ایجاد یک اتصال دخیل هستند، فیلترهای ترافیک و پروتکلهایی که استفاده میشوند میدهد.

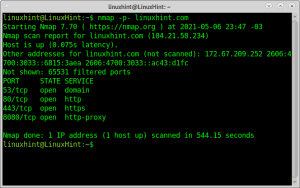

۲. اسکن پورت

ابزار خوبی برای اسکن پورت است. هدف استفاده از اسکنهای مختلف Nmap برای تعیین پورتهای باز و سرویسهای مربوط به آن پورتها است.

۳. Banner Grabbing

این مرحله به شما میگوید که چه نسخهای از فایروال استفاده میشود، تا بعدها از آن برای یافتن اکسپلویتهای احتمالی در داخل فایروال استفاده کنید.

۴. تست خط مشی فایروال

شما در اینجا دو گزینه دارید: با مقایسه پیکربندی خط مشی فایروال و پیکربندی مورد انتظار، شکافهای احتمالی را شناسایی کنید، یا برای اعمال پیکربندی مورد انتظار، اقدام مستقیمی در فایروال انجام دهید.

۵. Firewalking

در این مرحله، با استفاده از ابزار ممیزی شبکه فایروالک، دستگاههای شبکه را که پشت فایروال نشستهاند، تجسم میکنید. از تکنیک traceroute برای تجزیهوتحلیل بستههای بازگرداندهشده توسط فایروال استفاده میکند. دستگاههای پشت دیوار برای تعیین پورتهای باز و ترافیک ورودی در پورتهای مذکور بسیار مهم هستند. این به شما امکان میدهد توپوگرافی شبکه را تجسم کنید.

۶. تغییر مسیر پورت

از این فرآیند تست استفاده میکنند تا ببینند آیا پس از عدم توانایی در دسترسی، میتوان به پورتهای غیرقابلدسترسی بهطور غیرمستقیم دسترسی پیدا کرد یا خیر. ابزارهای تغییر مسیر پورت به شما امکان میدهند فایروال را در سیستمهای در معرض خطر دور بزنید. شما بهسادگی میتوانید شمارههای پورت خاصی را شنود کنید، سپس ترافیک به دستگاه در معرض خطر هدایت میشود.

۷. تست کانال مخفی

این نوع کانال توسط هکرها برای فعالیتهایی استفاده میشود که در نهایت آن ها را قادر میسازد تا با یک سیستم ارتباط برقرار کنند و اطلاعات حساس را بدون اطلاع کسی استخراج کنند. اغلب با استفاده از یک درب پشتی در یک سیستم در معرض خطر ایجاد میشود.