بهینهسازی سازوکار پیشگیری، به حداقل رساندن زمان شناسایی و پاسخدهی به حملات، رویکرد سوفوس برای حفظ امنیت در نقاط پایانی سازمان است. در نهایت بهینهسازی سازوکار پیشگیری، سازمانها را قادر میسازد تا تهدیدات بیشتر را سریعتر متوقف نموده و تأثیر تهدیدات سایبری بر سازمان شما را کاهش دهند.

پیشتر در مقاله بهینهسازی سازوکار پیشگیری از نفوذ بررسی کردیم که چگونه سوفوس با شناسایی و مسدودسازی تهدیدات قبل از نفوذ به سیستم شما، پروسه پیشگیری را بهینه میکند. در این مقاله، به راهکارهایی برای به حداقل رساندن زمان شناسایی و ترمیم رویدادها خواهیم پرداخت.

به حداقل رساندن زمان شناسایی و پاسخ به یک حمله مستقیماً به کاهش خسارات احتمالی منجر میشود. حملات ممکن است منفعل باشند نظیر تهدیدات بدافزاری یا باجافزاری یا حملات مبتنی بر ایمیل یا مبتنی بر مهندسی اجتماعی یا یک رخنه گسترده ناشی از تلاش مهاجمان برای اجرای حملات DDOS یا حملات موسوم به «سعی و خطا» (Brute force).

طبق گزارش شرکت سوفوس (The State of Ransomware 2021)، میانگین هزینه ترمیم اثرات یک حمله باجافزاری در سال 2021، 1.85 میلیون دلار آمریکا بوده است. هر چقدر مهاجمان باجافزاری بیشتر بتوانند در شبکه سازمان شما حضور داشته باشند، فرصت بیشتری برای رمزگذاری یا سرقت دادههای شما خواهند داشت و احتمالاً این هزینه کلی ترمیم را به میزان قابل توجهی افزایش میدهد. بنابراین هر چه سریعتر بتوانید مهاجمان را شناسایی و در شبکه متوقف نمائید، زیان مالی کاهش خواهد یافت.

سوفوس چگونه زمان تشخیص و پاسخدهی به حملات را به حداقل میرساند؟

در این راستا سوفوس از ترکیب چندین عامل به صورت پشت سر هم استفاده میکند.

در مقاله بهینهسازی سازوکار پیشگیری از نفوذ، در خصوص اینکه چگونه راهکارهای محافظت از نقاط پایانی سوفوس در حال حاضر 99.98٪ از تهدیدات را از طریق کاهش سطح حمله و اجرای قابلیتهای پیشگیری حملات در زمان اجرا از بین میبرند، بحث کردیم. با انجام این کار، متخصصان امنیتی قادر خواهند بود تا بر روی رخدادهای کمتر اما دقیقتر تمرکز کنند و فرآیند تحقیق و پاسخدهی را تسهیل نمایند. همزمان، بکارگیری الگوریتمهای یادگیری ماشین و هوش تهدید، ضمن تسریع پروسه تحقیقات و خودکارسازی تحلیلهای امنیتی، زمان پاکسازی حملات را کاهش میدهند.

به حداقل رساندن زمان تشخیص

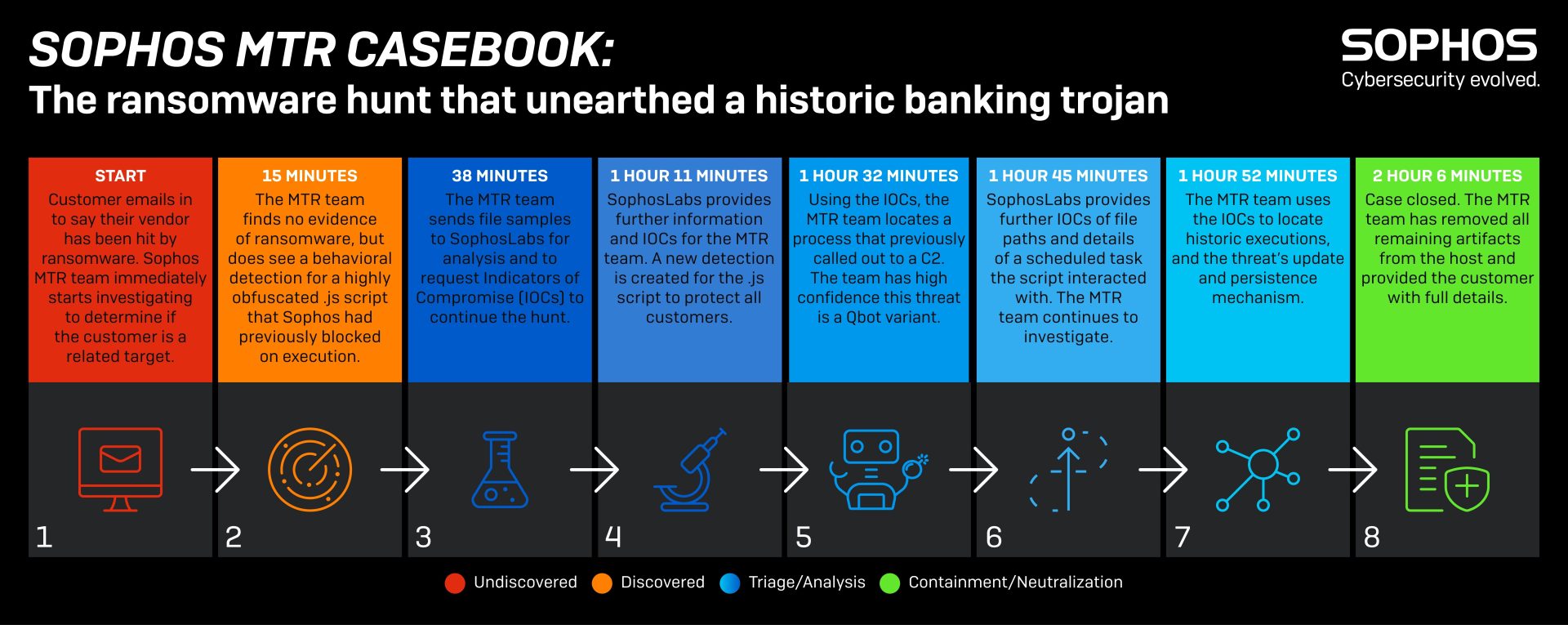

به حداقل رساندن زمان تشخیص در دنیای واقعی چه کمکی میکند؟ اجازه دهید سناریویی را تصور کنیم که در آن یک مهاجم توانسته از طریق یک دستگاه محافظت نشده و آسیبپذیر به سازمان شما نفوذ کند. حالا که به جای پایی در شبکه دست یافته، هر ثانیه آن بسیار مهم است. در حمله باجافزاری، هدف رمزگذاری همه دادهها و فایلها و سپس مطالبه باج است. ما فرض میکنیم که این حملهای مخفیانه است که برای نقض مالکیت معنوی شما در یک بازه زمانی طراحی شده است. در این صورت، هدف مهاجمان این است که بدون جلب توجه و تا زمانی که ممکن است در سیستم ماندگار باشند. اما همانطور که آنها سعی میکنند امتیازات و اختیارات خود را افزایش دهند یا به سیستمهای دیگر در سراسر شبکه نفوذ کنند، نشانههایی از خود باقی میگذارند. این نشانهها شامل علائمی است که در لاگهای مربوط به رویدادهای مختلف و یا لاگ تجهیزات حفاظتی و یا فایروال، جمعآوری شدهاند. راهکارهای امنیتی سوفوس به گونهای طراحی شدهاند که به مؤثرترین روش به این نشانهها توجه داشته باشند.

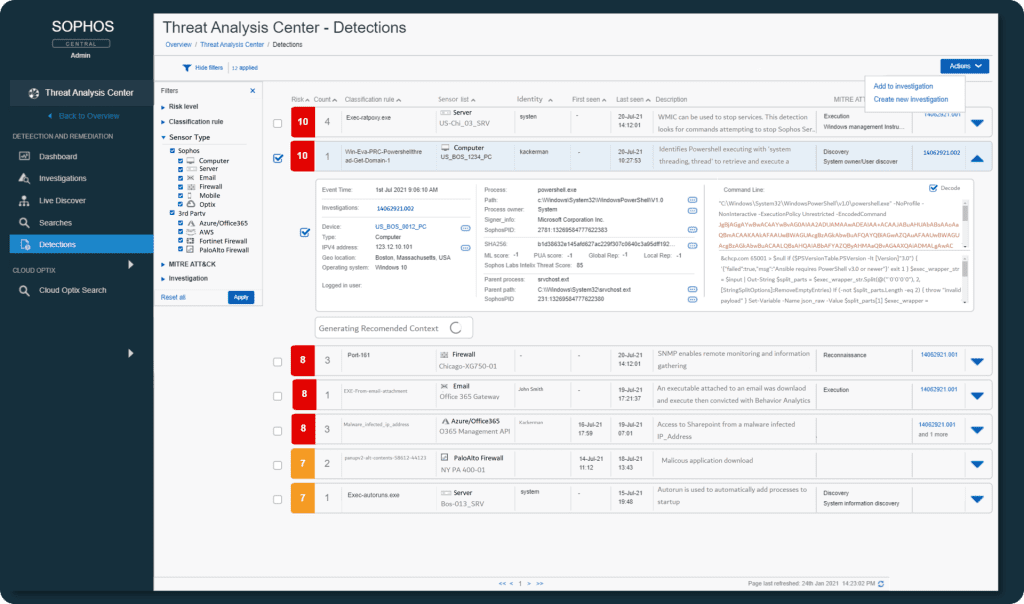

سوفوس این کار را با بکارگیری الگوریتمهای یادگیری ماشین چند برداری و هوش تهدید انجام میدهد تا میزان ریسک را بر اساس هوشمصنوعی (Artificial Intelligence – به اختصار AI) اولویتبندی و رتبهبندی کند. رتبهها از 0 تا 10 متغیر است. رتبه 0 به معنای این است که تهدیدی شناسایی نشده، 1 تا 3 نشان دهنده ریسک کم، 4 تا 7 نشان دهنده ریسک متوسط، 8 تا 9 نشان دهنده ریسک بالا، و 10 یعنی بالاترین میزان خطر. سپس این نمرات از نظر شدت نیز به صورت رنگی کدگذاری میشوند و بر اساس چارچوب MITER ATT@CK ترسیم میشوند؛ از این رو تحلیلگر قادر خواهد بود بر اساس میزان رتبه و رنگ کدکذاری شده، به سرعت تشخیص دهد که بر کدام مورد باید تمرکز کند.

اگر یک تحلیلگر بخواهد یکی از این موارد را دقیقتر مورد بررسی قرار دهد، سوفوس اطلاعات متنی را نیز در اختیار آنها قرار میدهد. راهبران میتوانند به گزارشهای ارزشمندی نظیر موارد زیر دست یابند:

- اولین و آخرین باری که یک تهدید شناسایی شده

- شرح تشخیص

- موقعیت جغرافیایی دستگاه

- بکارگیری تکنیک «کسب روزی از زمین» (Living off the Land – به اختصار LOtL) که شامل خطوط فرمان (Command Line)، روابط والد / فرزند، نام پروسه، هش (Hash)، و سایر نقاط داده میشود.

تحلیلگران میتوانند جهت بررسی بیشتر بر روی هر یک از نقاط داده متمرکز شوند. به عنوان مثال، تحلیلگر میتواند نمودار تهدید را درخواست کند تا گام به گام به صورت بصری تمامی مراحل شناسایی را که شامل پروسهها، فایلها، کلیدهای رجیستری و موارد دیگر میباشد، مشاهده نماید. این اطلاعات متنی به دستگاه محدود نمیشوند. تحلیلگران میتوانند با یک کلیک هش (Hash) آن را نیز در VirusTotal جستجو کنند یا تمامی تلاشهای ناموفق / موفق جهت ورود به سیستم یک کاربر خاص را در کل تجهیزات شما بررسی کنند. این مشاهدات شناخت ارزشمندی را برای تحلیلگر فراهم مینماید.

شناسایی تهدیدات میتواند در سراسر شبکه و بستر سازمان شما انجام شوند: نقاط پایانی، سرور، دیوار آتش (Firewall)، ایمیل، بسترهای ابری، تلفن همراه و همچنین در تمام دادههایی که در Data Lake مربوط به سوفوس جریان دارند تا ارتباطات آسان و متقابلی داشته باشند. آخرین مورد اضافه شده به Sophos Data Lake امکان وارد کردن رویدادها از Microsoft 365 است که به شما امکان میدهد رویدادها را از Exchange، SharePoint، OneDrive، Azure Active Directory، PowerBI، Teams و موارد دیگر مشاهده کنید. تحلیلگران میتوانند بین تهدیدات شناسایی شده توسط محصولات Sophos و آنچه در گزارشهای لاگ Office 365 ثبت شده است، ارتباط برقرار کنند.

هرچه شبکه شما بزرگتر باشد، شانس شما برای دریافت سیگنال مخرب قبل از آسیب رساندن به سیستمها بیشتر خواهد بود.

تحلیل و پاسخدهی

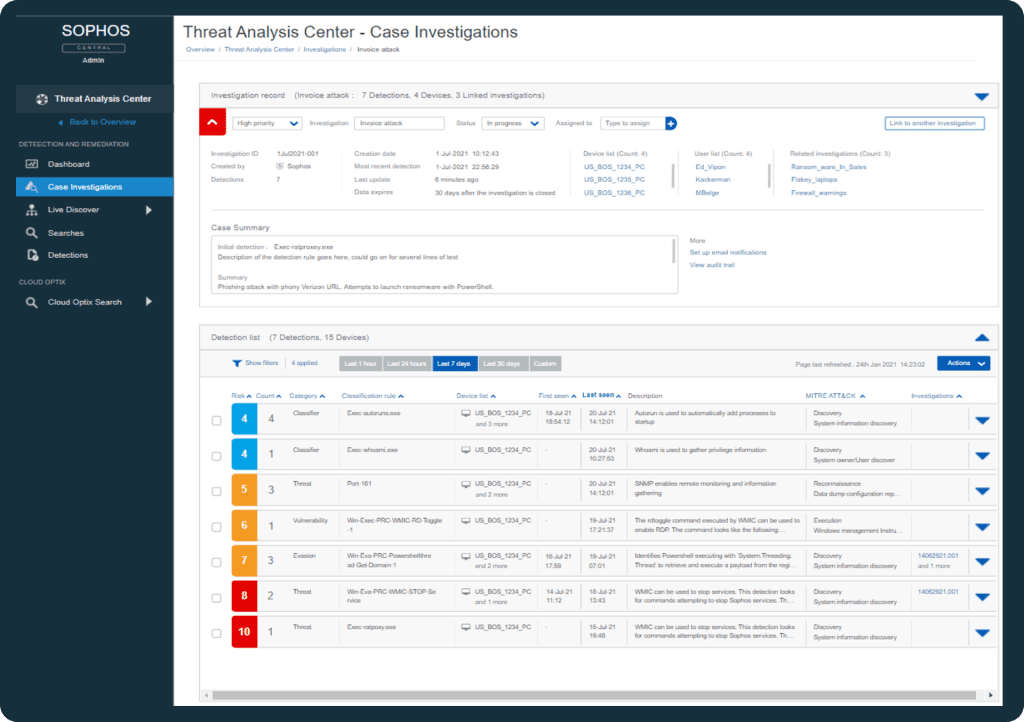

تحلیلگران با داشتن اطلاعات دقیقی از یک رویداد، میتوانند آن را عمیقتر تحلیل کنند و تحقیق کاملی درخصوص شرایط رخ داده انجام دهند. تحلیلگر جهت تشخیص و شناسایی به دنبال سرنخها در سراسر شبکه است و هر آنچه را میبیند جمعآوری، یادداشتبرداری و ثبت میکند؛ هر یک از سرنخها را تعقیب میکند تا به درک عمیقی از منشاء و علت اصلی آن برسد و رویداد رخ داده را شناسایی کند.

اگر تحلیل صورت گرفته جهت تشخیص و شناسایی تهدید کافی باشد، به طور خودکار هماهنگ میشود و سیگنالها و تشخیصهای مربوطه را در خصوص آن رویداد آماده و در اختیار تحلیلگر قرار میدهد. ضمن ارائه علت اصلی رویداد، تصویر کاملی از آنچه در شبکه اتفاق افتاده را نشان داده و باعث صرفهجویی در زمان ارزشمند تحلیلگر میشود.

از داشبورد بررسی رویداد، تحلیلگر میتواند مروری بر هر رویداد داشته باشد. اطلاعاتی مانند رتبه و درجه شدت آن رویداد، عنوان، وضعیت، تحلیلگر (های) اختصاص داده شده، شخص ایجاد کننده، مدت زمانی که رویداد ایجاد شده، تعداد دستگاهها و شناسایی سیستمهای آسیبدیده، آخرین زمان اصلاحشده، اولین و آخرین زمان تشخیص و خلاصهای از آن.

هنگامی که یک تحلیلگر در حال بررسی یک رویداد است، اطلاعات ارزشمند زیادی در اختیار دارد که میتواند بر روی آن تمرکز کند. تشخیصها را میتوان به یک رویداد اضافه یا حذف کرد. تحلیلگر میتواند با بررسی جزئیات یک دستگاه، حتی یک Live Response Session را برای اجرای اقدامات مستقیم و انجام فرامین بر روی دستگاه آسیبدیده ایجاد کند. آیا ممکن است یکی از کاربران فهرست شده در رویداد مربوطه اخیراً 20 تلاش برای ورود ناموفق داشته باشد و به دنبال آن موفق به ورود شود؟

اگر تحلیلگر بخواهد با بررسی یک تشخیص خاص اقدام به دنبال نمودن نشانههای آن کند، به سادگی قادر است پروسه شناسایی را گسترش دهد و ضمن بررسی جزئیات، به هر اطلاعات ارزشمند دیگری بپردازد.

در طول تحقیقات، تحلیلگر میتواند در خصوص اکتشافات صورت گرفته یادداشتبرداری کند تا سایر تحلیلگران در جریان اقداماتی که قبلاً انجام شدهاند، باشند. قابلیت یادداشتبرداری رویداد رایگان است و از قبل با یک الگوی (Template) تحقیقاتی ارائه شده است. از این الگو (Template) میتوان برای ترغیب تحلیلگر در مورد آنچه که باید در خصوص آن تحقیق کند، استفاده کرد. آیا نشانی IP داخلی/خارجی، دامنه یا URL به دستگاه متصل شده است؟ آیا تلاشی برای ورود به سیستم RDP/SSH خارجی در زمان شناسایی انجام شده است؟ آیا جهت شناسایی رویداد، شنود درگاهها صورت گرفته است؟ آیا تشخیص مربوط به Autorun است یا یک سرویس؟ این یک الگوی (Template) گسترده است که توسط محققان با تجربه سوفوس ساخته شده و میتواند به تحلیلگران در شناسایی نواحی بالقوه و آسیببپذیر کمک کند.

با داشتن این اطلاعات، تحلیلگر قادر است هر یک از سرنخها را دنبال کند، تصویر کامل را ببیند و رویداد شناسایی شده را درک نماید!

این در حالی است که تحلیلگر و متخصص امنیتی کافی برای رصد رویدادها وجود ندارد و حتی ممکن است مهارتهای فنی لازم را نداشته باشند. فناوریهای هوش مصنوعی ارائه شده توسط شرکت سوفوس متخصصان امنیتی را قادر میسازند تا ظرفیت خود را افزایش داده و جهت متوقفسازی سریعتر تهدیدات کارآمدتر عمل کنند.

قابلیتهای نصب انعطافپذیر

هر سازمانی جهت تداوم کسب و کار خود به حفظ امنیت نیاز دارید و به همین دلیل است که سوفوس در محصولات ارائه شده خود نصب و پیادهسازی را به صورت انعطافپذیر مهیا میکند.

برای کسب اطلاعات بیشتر و بحث در مورد چگونگی کمک به چالشهای امنیتی شما، از سایت ما دیدن فرمائید و به صورت رایگان با متخصصان ما در بخش فروش تماس بگیرید.