ISMS چیست؟

سیستم مدیریت امنیت اطلاعات (ISMS) مجموعهای از سیاستها و روشها برای مدیریت سیستماتیک دادههای حساس یک سازمان است. هدف از ISMS به حداقل رساندن ریسک و تضمین پایداری کسب و کار است، با محدود کردن تأثیر ناشی از نقض امنیتی به صورت پیشگیرانه.

ISMS به طور معمول به رفتار کارکنان و فرآیندها، همچنین دادهها و فناوری پرداخته میشود. میتواند به تمرکز بر روی نوع خاصی از دادهها، مانند دادههای مشتری، و یا به شیوه جامعی اجرا شود که به قسمتی از فرهنگ شرکت تبدیل میشود.

ISMS مخفف عبارت Information Security Management System به معنای سیستم مدیریت امنیت اطلاعات است.

ISMS چگونه عمل میکند؟

ISMS یک رویکرد سیستماتیک برای مدیریت امنیت اطلاعات یک سازمان ارائه می دهد. امنیت اطلاعات شامل سیاستهای گستردهای است که سطوح ریسک امنیتی را در سراسر یک سازمان کنترل و مدیریت میکند.

ISO/IEC 27001 استاندارد بینالمللی اطلاعاتی و ایجاد ISMS است. این استاندارد به صورت مشترک توسط سازمان بینالمللی استانداردها و کمیسیون بینالمللی الکتروتکنیک انتشار یافته است. این استاندارد اقدامات خاصی را اجبار نمیکند، اما پیشنهاداتی برای مستندسازی، بازرسیهای داخلی، بهبود مداوم، و اقدامات اصلاحی و پیشگیرانه شامل میشود. برای دریافت گواهی ISO 27001، سازمان نیاز به ISMS دارد که دارای شناسایی داراییهای سازمانی باشد و ارزیابیهای زیر را ارائه دهد:

- شناسایی ریسکهایی که داراییهای اطلاعاتی با آن روبرو هستند.

- برداشتن گامهایی که برای حفاظت از داراییهای اطلاعاتی

- برنامهای برای مواجهه با نقض امنیتی

- شناسایی افراد مسئول برای هر مرحله از فرآیند امنیت اطلاعات

هدف ISMS نه لزوماً بیشینهسازی امنیت اطلاعات است، بلکه دستیابی به سطح مطلوب امنیت اطلاعات سازمان میپردازد. بسته به نیازهای خاص صنعت، این سطوح کنترل ممکن است متغیر باشند. به عنوان مثال، در حوزه بهداشت که زمینه تنظیمات بالایی دارد، سازمان بهداشتی ممکن است سیستمی را برای حفاظت از دادههای حساس بیماران ایجاد کند.

مزایای ISMS

ISMS رویکرد جامعی به مدیریت سیستمهای اطلاعاتی در یک سازمان ارائه میدهد. در ادامه به برخی از این مزایا پرداخته شده است:

حفاظت از دادههای حساس:

ISMS تمام انواع داراییهای اطلاعاتی اختصاصی را محافظت میکند، آیا آنها بر پایه کاغذ، حفظ دیجیتالی یا در ابر ذخیره میشوند. این داراییها میتوانند شامل دادههای شخصی، مالکیت فکری، دادههای مالی، دادههای مشتری و دادههای به اطلاع شرکتها از طریق شخصهای ثالث باشند.

مطابق با مقررات است:

ISMS به سازمانها کمک میکند تا تمامی الزامات مقرراتی و قراردادی را رعایت کرده و درک بهتری از قوانین اطراف سیستمهای اطلاعاتی پیدا کنند. چون نقض قوانین قانونی با جریمههای سنگین همراه است، داشتن ISMS به ویژه برای صنایعی با زیرساختهای حیاتی و متناسب با مقررات مناسب است، مفید است.

فراهمی پایداری کسب و کار:

وقتی سازمانها در ISMS سرمایهگذاری میکنند، به طور خودکار سطح دفاع خود را در برابر تهدیدات افزایش میدهند. این تعداد حوادث امنیتی، مانند حملات سایبری، را کاهش میدهد که منجر به کاهش اختلالات و کمترین زمان غیرفعالی میشود، که عوامل مهمی برای حفظ پایداری کسب و کار هستند.

کاهش هزینهها:

ISMS ارزیابی ریسک کاملی از تمام داراییها ارائه میدهد. این به سازمانها امکان میدهد داراییهای با بالاترین ریسک را برای جلوگیری از دفاعهای نامناسب بینیازی اولویتبندی کنند و به رویکرد متمرکز در امنیت آنها ارائه دهند. این رویکرد ساختیافته، به همراه کاهش زمان غیرفعالی به دلیل کاهش حوادث امنیتی، هزینههای کلی سازمان را به طرز قابل توجهی کاهش میدهد.

بهبود فرهنگ شرکت:

ISMS بهعنوان یک رویکرد جامع برای امنیت و مدیریت دارایی در سراسر سازمان ارائه میدهد که به امنیت دادهها محدود نیست. این باعث تشویق تمام کارکنان به درک خطرات مرتبط با داراییهای اطلاعاتی و پذیرفتن شیوههای امنیتی به عنوان بخشی از روزمرگیهایشان میشود.

سازگار با تهدیدهای جدید:

تهدیدهای امنیتی به طور مداوم در حال تکامل هستند. ISMS به سازمانها کمک میکند به تهیه و سازگاری با تهدیدهای جدید و تغییرات مستمر در منظر امنیتی آماده شوند.

روشهای اجرای ISMS

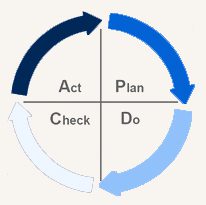

اجرای ISMS راههای مختلفی دارد. بیشتر سازمانها یا یک فرآیند plan-do-check-act را دنبال میکنند یا استاندارد امنیت بینالمللی ISO 27001 را مطالعه میکنند که به طور موثر الزامات ISMS را شرح میدهد.

مراحل زیر نشاندهنده اجرای مناسب ISMS هستند:

تعریف دامنه و هدف:

تعیین کنید که کدام داراییها نیاز به حفاظت دارند و دلایل حفاظت از آنها چیست. ترجیح مشتریان، سهامداران و متولیان میخواهند چه چیزی حفاظت شود. مدیریت شرکت همچنین باید اهداف روشنی برای زمینههای کاربرد و محدودیتهای ISMS تعریف کند.

شناسایی داراییها:

داراییهایی را که قرار است محافظت شود، شناسایی کنید. این میتواند با ایجاد یک انباره از داراییهای حیاتی کسبوکار، از جمله سختافزار، نرمافزار، خدمات، اطلاعات، پایگاهدادهها و مکانهای فیزیکی با استفاده از یک نقشه فرآیند تجاری انجام شود.

تشخیص ریسکها:

پس از شناسایی داراییها، عوامل ریسک آنها باید تجزیه و تحلیل و امتیازدهی شوند، با ارزیابی الزامات قانونی یا دستورالعملهای مطابقتی. سازمانها باید همچنین تأثیرهای ریسکهای شناسایی شده را اندازهگیری کنند. به عنوان مثال، آنها میتوانند اثری را که ایجاد میشود در صورت نقض محرمانگی، قابلیت دسترسی یا اصالت داراییهای اطلاعاتی یا احتمال رخداد آن نقض سوال کنند. هدف نهایی باید به دست آوردن استنباطی از ریسکهای قابل قبول و ضرورت رویگردانی هر حالت به علت میزان پتانسیل خسارت مشکلات مرتبط با آن باشد.

تشخیص اقدامات کاهشی:

یک ISMS مؤثر تنها عوامل ریسک را شناسایی نمیکند، بلکه تدابیر قابل قبول برای بهبود و مبارزه با آنها را نیز ارائه میدهد. تدابیر کاهشی باید برنامه درمان روشنی برای جلوگیری از خود ریسک فراهم کنند. به عنوان مثال، یک شرکت که میخواهد از خطر از دست دادن یک لپتاپ حاوی دادههای حساس مشتری جلوگیری کند، باید جلوی ذخیره دادههای مشتری بر روی آن لپتاپ را بگیرد. تدابیر کاهشی مؤثر ایجاد سیاست یا قانونی را برای جلوگیری از ذخیره دادههای مشتریان بر روی لپتاپهای کارمندان ارائه میدهد.

انجام بهبودها:

همه تدابیر قبلی باید به طور مداوم مورد نظارت، بازرسی و بررسی قرار گیرند تا از کارآیی آنها اطمینان حاصل شود. اگر نظارت نقصها یا عوامل جدید مدیریت ریسک را نشان دهد، پروسه ISMS را از ابتدا شروع کنید. این به ISMS امکان میدهد به سرعت به شرایط تغییری و تقاضای مستمر در منظر امنیتی پیشرفته و رویکرد مؤثری به کاهش ریسکهای امنیتی یک سازمان ارائه دهد.

وقتی به حفاظت از اطلاعات و داراییهای سایبری میپردازیم، رویکرد یکطرفه کافی نیست. با یادگیری درباره انواع مختلف کنترلهای سایبری و نحوه پیادهسازی آنها آشنا شوید.

چرا به یک ISMS نیاز است؟

بدون یک سیستم مدیریت امنیت اطلاعاتی (ISMS)، نمیتوان به استاندارد ISO 27001 دست پیدا کرد. این یک بخش اساسی از فرآیند تطابق و گواهی است. به دلیل اینکه نشاندهنده رویکرد سازمان نسبت به امنیت اطلاعات است. این تعریف میکند که چگونه به تشخیص و پاسخ به فرصتها یا تهدیدهای مرتبط با اطلاعات سازمان و داراییهای مرتبط پرداخته میشود.