Web Application Firewall(WAF) در فایروال سوفوس

با ایجاد قوانین فیلتر برنامه در فایروال سوفوس میتوان، دسترسی به اپلیکیشن ها را برای کاربران پشت فایروال کنترل کرد. خطمشی های تنظیم شده دسترسی به دسته ای از برنامه ها یا برنامه ای منحصر به فرد را با استفاده از قوانین مشخص می کند. مجموعه پیش فرض خظمشی ها شامل برخی محدودیت های رایج است. با استفاده از فایروال سوفوس میتوان سیاست و قوانین سفارشی را با توجه به نیاز سازمان ایجاد کرد، در ادامه این مقاله به توضیح نحوه ایجاد و تنظیم این قوانین می پردازیم.

همچنین بخوانید: WAF چیست؟ و از چه تهدیداتی جلوگیری می کند؟

چرا استفاده از WAF مهم است؟

نرم افزار های تحت وب (Web Applications) معمولاً دربرگیرنده اطلاعات مهمی از سازمان هستند که حفظ امنیت آنها برای هر سازمانی حیاتی است؛ در نتیجه لازم است حفاظت ویژه برای امنیت سرورهای وب در نظر گرفته شود.

Web Application Firewall و یا به اختصار WAF نوعی سامانه IPS است که بصورت اختصاصی برای شناسایی و جلوگیری از حملات روی سرورها و برنامه های تحت وب طراحی شده است.

همچنین بخوانید: خرید WAF و نکات مهم در انتخاب آن

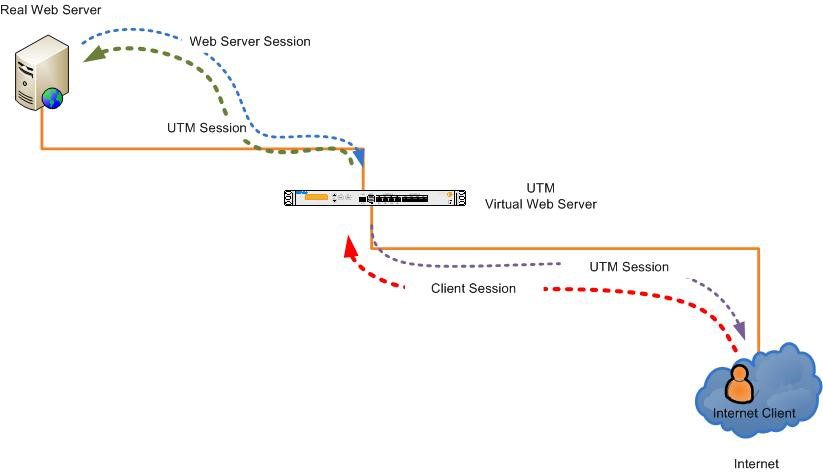

روش عملکرد WAF در فایروال سوفوس

روش عملکرد WAF در سوفوس XG بدین صورت است که دستگاه UTM واسط درخواست کاربران و سرورهای وب است. هنگامی که کاربری درخواستی را برای سرور وب ارسال می کند، UTM این درخواست را بررسی کرده و مبتنی بر آن یک درخواست جدید ایجاد کرده و به سرور ارسال می کند، بدین ترتیب کاربران به منظور ارتباط با نرم افزارهای تحت وب بصورت مستقیم با سرور در ارتباط نخواهند بود و دستگاه UTM را بعنوان سرور وب می شناسند. در این حالت، این UTM است که با سرور اصلی در تماس است و بعنوان یک Reverse Proxy عمل می کند.

همانگونه که در شکل بالا مشاهده می کنید درخواست از سوی کاربری که در خارج از شبکه قرار دارد به UTM میرسد؛ UTM پس از بررسی آن یک درخواست جدید ایجاد کرده و با سرور تحت وب ارتباط برقرار می کند. در شکل نمایش داده شده، UTM خود را بعنوان سرور وب مجازی معرفی کرده و Real Web Server همان سرور وب اصلی در داخل شبکه محسوب می شود.

ایجاد WAF بر روی فایروال سوفوس

در ویدئو زیر آموزش ایجاد و تنظیم WAF در فایروال سوفوس نمایش داده شده است.

مراحل ایجاد WAF

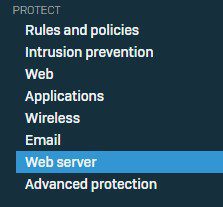

برای انجام تنظیمات بخش WAF در دستگاههای سوفوس XG مراحل زیر را دنبال کنید:

به مسیر Protect > Web Server مراجعه نمایید.

بر روی Add کلیک کنید و یک Web Server جدید ایجاد نمایید.

سپس به بخش Rules and policies مراجعه کنید.

بر روی + Add Firewall Rule کلیک کنید و یک Business Application Rule جدید ایجاد نمایید.

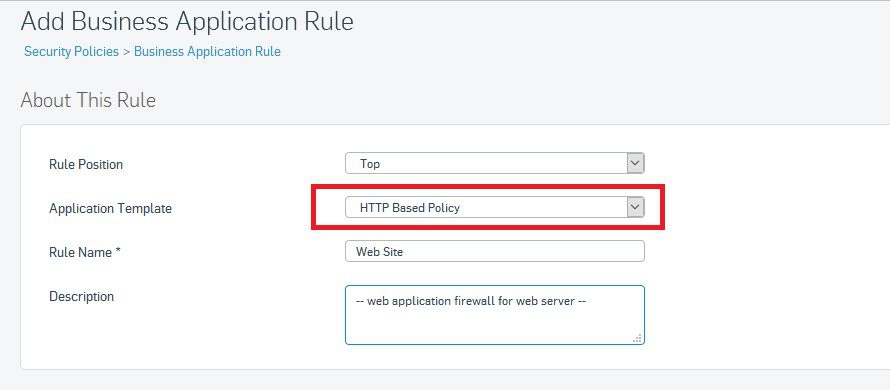

Application Template را بر روی حالت HTTP Based Policy قرار دهید و برای سیاست خود نامی برگزینید.

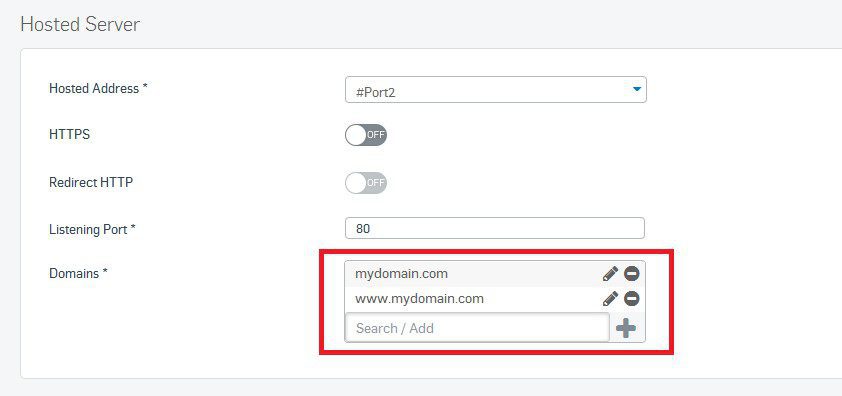

در بخش Hosted Address درگاه WAN ورودی ترافیک کاربران را انتخاب کنید.

به صورت پیش فرض درخواست کاربران برای درگاه HTTP تنظیم شده است. در صورتی که سرویس وب بر روی درگاه HTTPS قرار دارد، گزینه مربوطه را فعال نمایید.

در قسمت Domains، نام سایتی را که کاربران در مرورگر خود وارد میکنند، وارد نمایید.

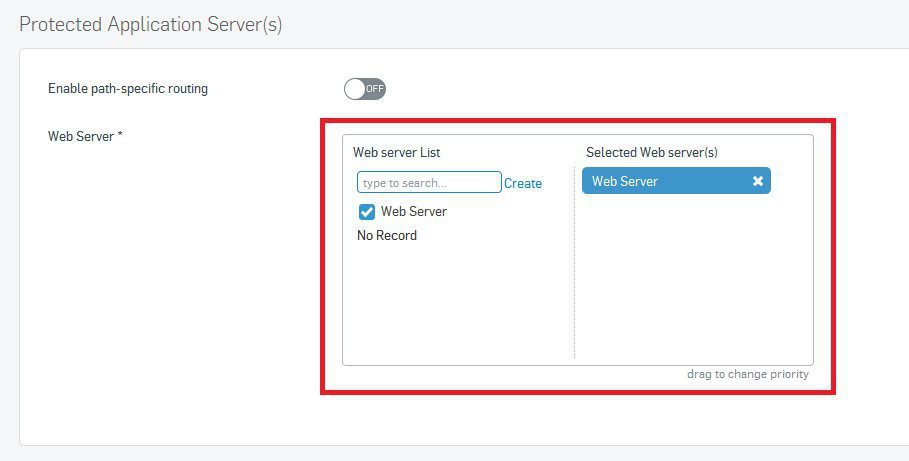

در قسمت Web Server نشانی داخلی سرور وب را وارد کنید.

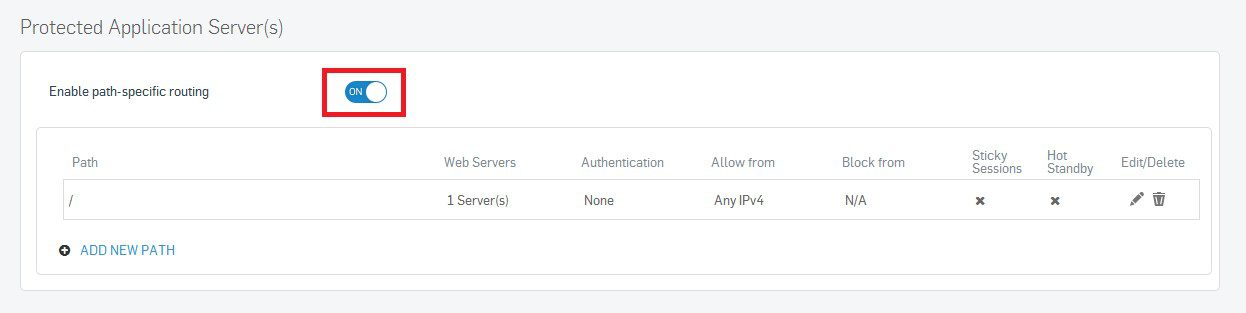

در ادامه گزینه Enable path-specific routing را فعال نمایید.

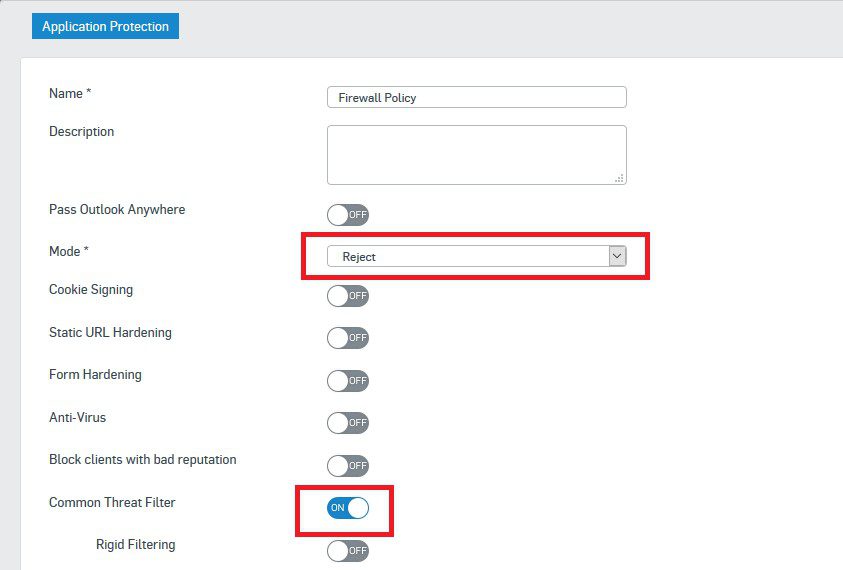

در قسمت Application Protection میتوانید Firewall Policy مربوط به سرور مد نظر را ایجاد نمایید.

ابتدا نامی برای Application Protection خود انتخاب کنید. Mode را بر روی حالت Reject قرار دهید. توجه داشته باشید که در صورت نیاز و برای شناسایی آسیب ها و نقاط ضعف امنیتی میتوانید از Mode Monitor نیز استفاده نمایید.

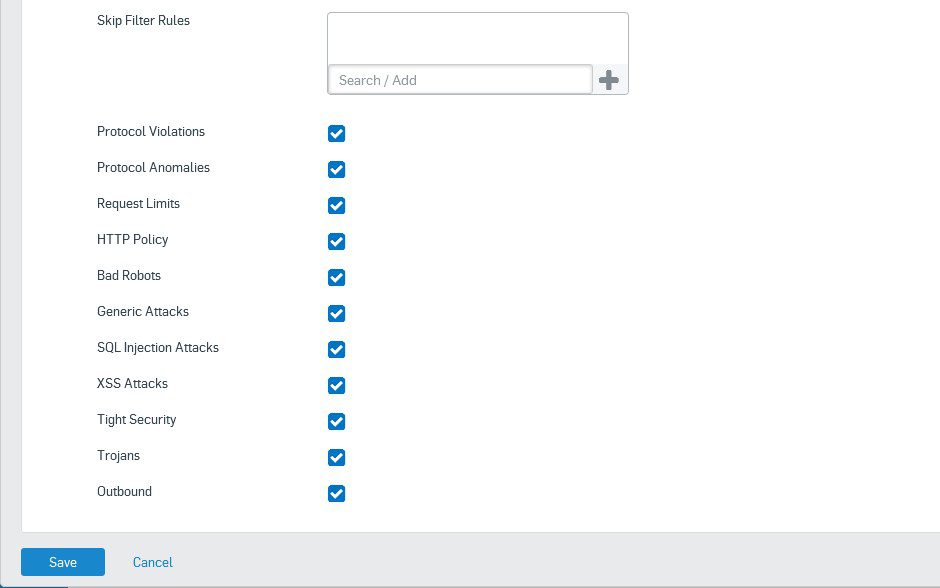

سپس به نسبت نیاز هر کدام از بخش های مورد نظر را به منظور بررسی تهدیدات و حملات و دفع آنها، فعال کنید. در این مثال تنها بخش Common Threat Filter را برای جلوگیری از حملات متعارف (از جمله SQL Injection و XSS Attacks) فعال شده اند. در انتها Policy ایجاد شده را ذخیره کنید.

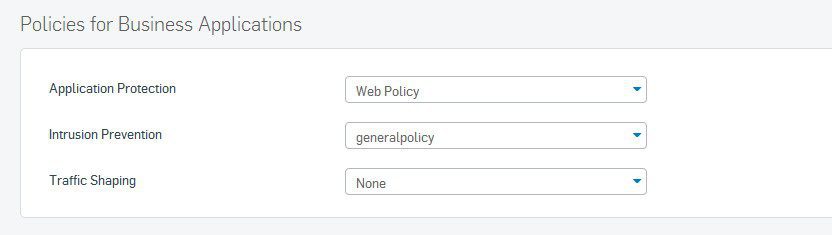

در صورت لزوم میتوانید بخش IPS را نیز برای سرور وب مورد نظر فعال نمایید.

در نهایت تنظیمات انجام شده را ذخیره کنید.